Hiện tại, các chuyên gia bảo mật ghi nhận cách hack mới này chỉ tác dụng trên trình duyệt Safari của iPhone.

Omar Radi, nhà báo người Ma-rốc, bị hack vào điện thoại bằng một phương pháp mới có tên “network injection”.

Theo báo cáo được công bố bởi Tổ chức Ân xá Quốc tế ngày 22/6, phương pháp hack này dễ dàng xâm nhập vào thiết bị của người dùng, khi họ vào bất kỳ trang web nào trên Internet.

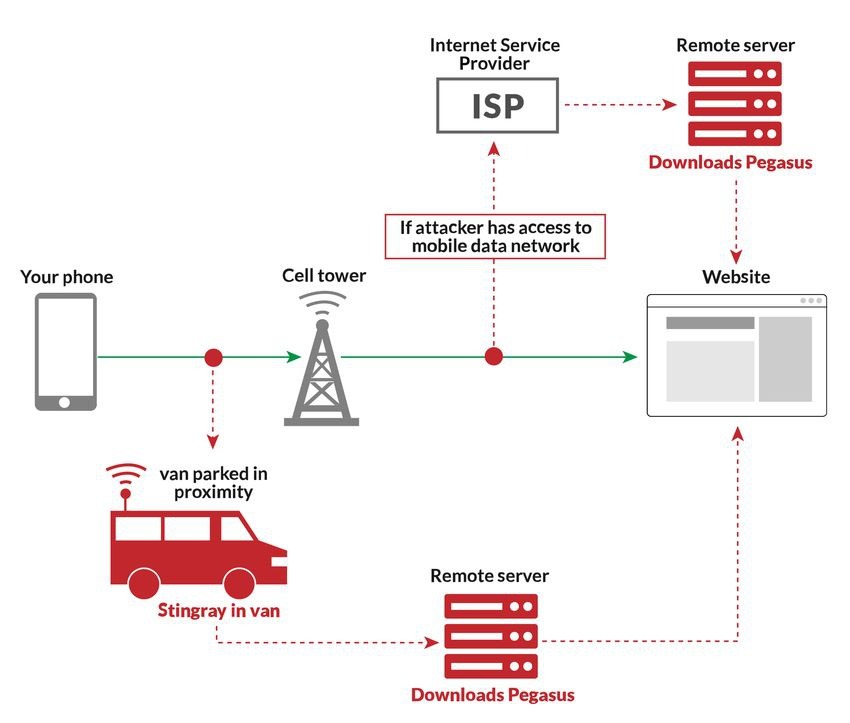

Cụ thể, khi truy cập một trang web, hệ thống hack sẽ chuyển hướng đến một trang web độc hại, mã phần mềm gián điệp được tải xuống cho phép đọc mọi thứ trên điện thoại. Sau đó, trình duyệt sẽ chuyển lại trang web đích ban đầu, toàn bộ quá trình chỉ xảy ra trong 1/1000 giây.

Hacker tấn công phóng viên, các nhà hoạt động

Radi là một nhà báo điều tra, đồng sáng lập trang tin tức địa phương Le Desk, trực thuộc Hiệp hội Nhà báo Điều tra Quốc tế.

Các bài viết của Radi tập trung về các phong trào xã hội, nhân quyền, mối quan hệ giữa các chính trị gia và doanh nhân tại Ma-rốc.

Năm 2017, Radi từng bị bắt khi tác nghiệp về một cuộc đàn áp vũ lực ở Rif. Tháng 12/2019, ông tiếp tục bị bắt về những phát biểu trên Twitter về việc miêu tả thẩm phán địa phương là “một kẻ hành quyết”.

Sau khi được thả ra vào đầu năm 2020, Tổ chức Ân xá Quốc tế đã tiếp cận Radi và xin phép được phân tích chiếc điện thoại iPhone của ông. Kết quả họ tìm thấy một phần mềm gián điệp có tên Peg Pegusus, sản phẩm của công ty giám sát không gian mạng NSO Group, Israel.

NSO Group là công ty chuyên bán phần mềm giám sát cho chính phủ và các cơ quan thực thi pháp luật nhằm chống khủng bố. Tuy nhiên, trong vài năm vừa qua, tổ chức này liên tục bị nghi vấn sử dụng phần mềm gián điệp nhắm tới các nhà báo, nhà hoạt động nhân quyền.

Trước trường hợp của Radi, tổ chức Ân xá Quốc tế từng ghi nhận trường hợp của nhà hoạt động Maati Monjib và luật sư nhân quyền Abdessadak El Bouchattaoui bị theo dõi vào tháng 10/2019.

Một báo cáo gần đây của Đại học Toronto Munk School cho biết có 13 nhà báo, trong đó có một phóng viên của New York Times, bị hack bởi phần mềm Pegasus. Người quản lý phần mềm này được xác định là chính phủ Mexico và Saudi Arabia.

Liên lạc với NSO, doanh nghiệp này từ chối trả lời vì các quy định liên quan tới bảo mật danh tính khách hàng.

“Chúng tôi thật sự bối rối trước những cáo buộc. NSO sẽ tham gia các cuộc điều tra liên quan nếu cần thiết”, đại diện công ty nói.

Hacker “nằm vùng”, đợi thời cơ thích hợp mới ra tay

Báo cáo cho biết điện thoại của Radi bị theo dõi từ năm 2019, lần gần nhất điện thoại bị xâm nhập là 29/1, thời điểm ông mới ra tù.

Khác với những phương pháp hack khác, “network injection” không để lại một dấu vết nào. Không có email gửi liên kết độc hại. Không có cuộc gọi nhỡ từ số quốc tế. Các bản ghi sự cố mặc định trong điện thoại cũng tự động bị xóa sạch.

Hiện tại, các chuyên gia bảo mật ghi nhận phương pháp hack này chỉ hữu dụng trên trình duyệt Safari của iPhone. Nguy hiểm hơn khi người dùng sử dụng dữ liệu di động 3G/4G để truy cập Internet.

Đầu tiên, hacker sẽ xâm nhập vào hạ tầng di động, sử dụng số điện thoại để theo dõi mục tiêu và chờ đợi thời điểm thích hợp để tấn công.

Khi mục tiêu vô tình truy cập vào những trang web có URL bắt đầu từ “http”, hacker ngay lập tức chuyển hướng tới một trang web thứ 3, nhanh chóng tải phần mềm Pegasus vào máy của họ. Sau đó, chuyển hướng về trang web ban đầu trong khoảng 1/1.000 giây.

“Có quá nhiều thứ thu hút hơn việc URL tự nhiên bị thay đổi khi đang lướt web, tôi không ngờ mình bị hack theo cách như vậy”, Radi chia sẻ.

Sau sự cố, Radi bắt đầu thói quen cập nhật những phiên bản vá lỗi mới trên điện thoại, sử dụng mạng ảo cá nhân (VPN) để truy cập Internet hoặc thường xuyên đổi số điện thoại. Tuy nhiên, Radi cho biết cá nhân ông không thể một mình chống lại các hacker.

Radi cho biết ông không quá bận tâm về việc mất dữ liệu liên quan tới công việc, nhưng quan ngại các hacker công bố những thông tin đời tư nhằm bôi nhọ danh dự và hạ thấp uy tín các nhà báo, các nhà hoạt động xã hội nhân quyền.